Anonimowi zaatakowali pedofilów

25 października 2011, 12:45Anonimowi zaatakowali witrynę pedofilską i ujawnili listę jej użytkowników. Dane 1589 osób korzystających z Lolita City zostały opublikowane w ramach akcji, której celem jest walka z osobami i organizacjami wykorzystującymi sieci Tor w niewłaściwy sposób

Koniec zgłoszeń do BlueHat Prize

5 kwietnia 2012, 08:15Microsoft zakończył przyjmowanie zgłoszeń do konkursu BlueHat Prize, którego celem jest opracowanie nowych technologii zabezpieczenia systemu Windows. Zwycięzca konkursu otrzyma 200 000 dolarów

Superwytrzymała krzemionka

14 stycznia 2013, 13:20W Centrum Badań Optoelektrycznych (OCR) brytyjskiego University of Southampton powstało najbardziej wytrzymałe nanowłókno krzemionkowe. Wynalazkiem już zainteresowały się liczne firmy, które chcą go wykorzystać w przemysle lotniczym, morskim i w bezpieczeństwie

Pierwsza płatna Tomatina

28 sierpnia 2013, 10:04Zadłużone na ok. 4,1 mln euro hiszpańskie miasto Buñol postanowiło wprowadzić opłaty za wejście na słynną Tomatinę. Godzinna bitwa na pomidory odbywa się w ostatnią środę sierpnia. Organizacja takiego wydarzenia sporo kosztuje (ok. 140 tys. EUR), problemem pozostaje również jego zabezpieczenie.

WZOR o planach Microsoftu

22 kwietnia 2014, 09:31Rosyjska grupa WZOR, znana z wczesnego ujawniania wiarygodnych danych na temat produktów Microsoftu poinformowała o kolejnej aktualizacji Windows 8, systemie Windows 9 i nowym systemie z Redmond.

Farmy wiatrowe z wojskową technologią

15 września 2014, 11:17Przedstawiciele francuskiej firmy energetycznej EDF Energies Nouvelles poinformowali, że na farmie wiatrowej w pobliżu Perpignan zastosują turbiny z technologią stealth. Turbiny takie mają być niewidoczne dla radarów.

Cyfrowe innowacje w CIA

9 marca 2015, 09:57CIA poinformowała, że - w ramach jednej z największych reorganizacji w swojej historii - utworzy nowy wydział o nazwie Directorate of Digital Innovation. W nowym wydziale zostaną skupione dotychczasowe działy CIA, takie jak np. Information Operation Center, którego zadaniem jest badanie zagrożeń dla bezpieczeństwa informatycznego USA oraz przeprowadzanie cyberataków, czy Open Source Center, czyli „mściwi bibliotekarze”, o których pisaliśmy w przeszłości.

Mk.II kontra Kuratas - walka robotów

19 sierpnia 2015, 12:08Gdy pod koniec czerwca amerykańska firma MegaBots zaproponowała japońskiej Suidobashi Heavy Industry zorganizowanie starcia robotów, otrzymała niespodziewaną odpowiedź. Japończycy zaproponowali bowiem... walkę wręcz.

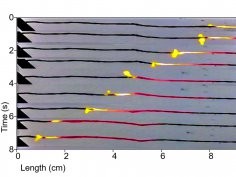

Prąd z nanorurki

15 marca 2016, 11:12W 2010 roku profesor Michael Strano z MIT i jego zespół odkryli, że węglowe nanorurki, gdy są stopniowo podgrzewane z jednego końca, wytwarzają prąd elektryczny. Można je np. pokryć łatwopalnym materiałem, zapalić z jednego końca i uzyskać prąd pochodzący ze stopniowego ogrzewania się nanorurki

Jedna bakteria wystarcza do zidentyfikowania natury choroby

26 września 2016, 06:02Nowe techniki analizy płynu mózgowo-rdzeniowego Instytutu Chemii Fizycznej PAN w Warszawie pozwalają w niecały kwadrans zdiagnozować bakteryjne podłoże choroby i na podstawie zaledwie jednej komórki bakterii ustalić gatunek intruza.